Dlaczego Agentic RAG w przedsiębiorstwach zawodzi bez kontroli dostępu i jak elDoc rozwiązuje ten problem

Dziś wielu dostawców i zespołów twierdzi: „Zbudowaliśmy RAG”. W wielu przypadkach jest to prawda, ale tylko na pewnym poziomie. Większość z tych rozwiązań to lekkie implementacje RAG: oparte na niewielkich zbiorach danych, testowane na ograniczonych kolekcjach dokumentów i działające bez złożonych struktur dostępu oraz wymogów zarządzania. Sprawdzają się w prototypach, wewnętrznych demonstracjach lub prostych bazach wiedzy.

Jednak środowiska korporacyjne zasadniczo się różnią.

Organizacje nie zarządzają setkami ani tysiącami dokumentów, lecz operują milionami plików i często terabajtami danych rozproszonych między działami, systemami i formatami. Co ważniejsze, dane korporacyjne nie są powszechnie dostępne. Są ściśle kontrolowane przez role, uprawnienia i polityki określające, kto ma dostęp do jakich informacji. Zespoły finansowe pracują na danych finansowych, HR zarządza danymi pracowników, dział prawny obsługuje umowy, a kadra zarządzająca korzysta z zagregowanych analiz.

Dostęp nie jest dodatkową funkcją — stanowi fundament działania systemów korporacyjnych.

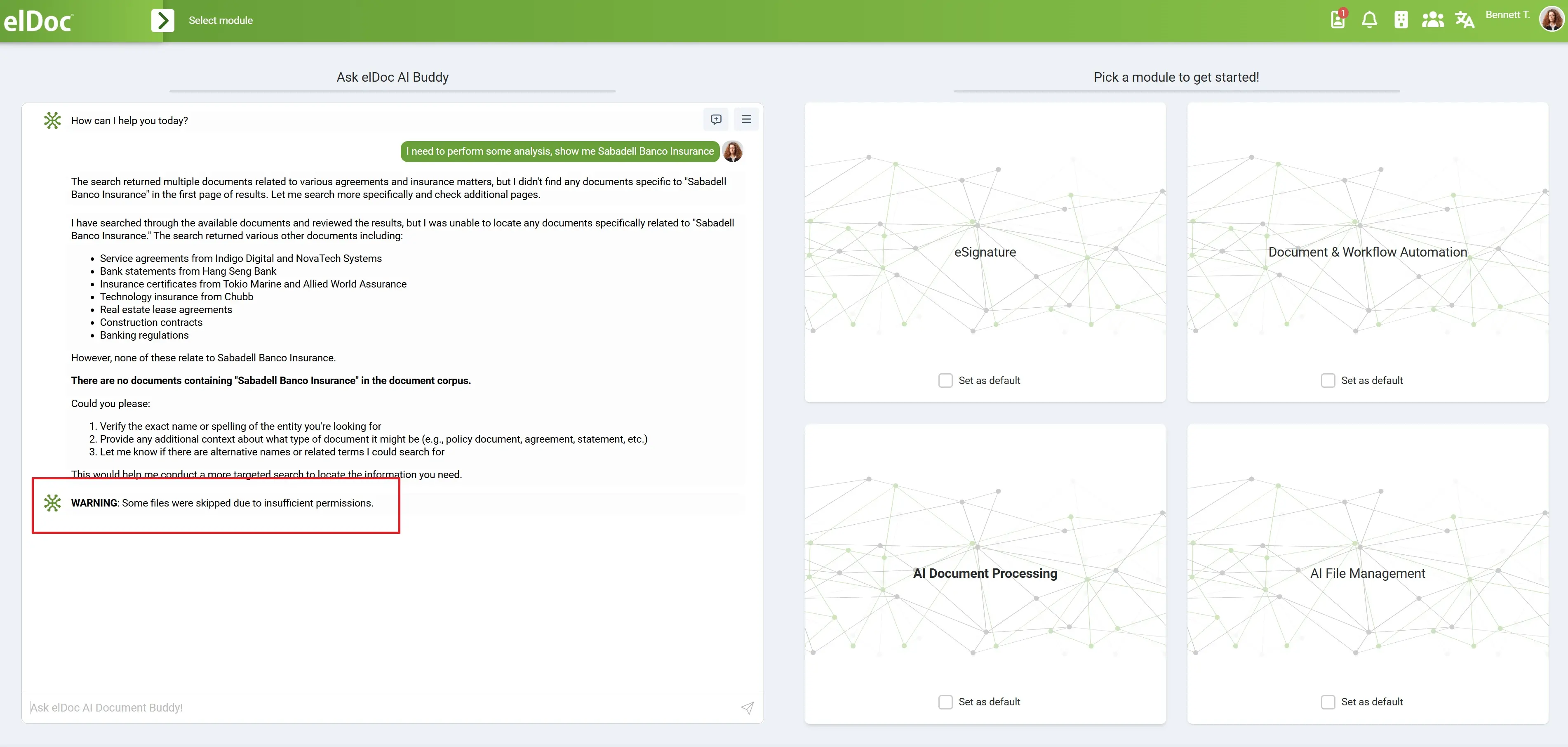

To właśnie w tym miejscu lekkie rozwiązania RAG przestają działać skutecznie. Zastosowane do rzeczywistych danych korporacyjnych pobierają zbyt wiele informacji, ignorują granice uprawnień, mieszają konteksty między działami i stwarzają poważne ryzyko ujawnienia wrażliwych danych. Nawet jeśli są technicznie sprawne, szybko stają się niezgodne z regulacjami, tracą zaufanie i nie nadają się do użycia w środowiskach produkcyjnych.

Dlatego Agentic RAG staje się koniecznym kierunkiem rozwoju.

Wykracza poza samo wyszukiwanie informacji dzięki rozumieniu intencji, planowaniu wieloetapowych procesów, analizie danych z wielu źródeł oraz automatycznemu wykonywaniu zadań. Przekształca AI z pasywnego asystenta w aktywny system zdolny do osiągania realnych rezultatów. Jednak wraz z tą rosnącą mocą pojawia się kluczowe wyzwanie.

Agentic RAG wzmacnia nie tylko możliwości, lecz także ryzyko. AI nie ogranicza się już do wyszukiwania informacji — łączy dane, podejmuje decyzje i wykonuje działania. Bez odpowiedniej kontroli może to prowadzić do ujawniania danych między działami, nieautoryzowanej agregacji informacji oraz realizacji działań na podstawie danych objętych ograniczeniami, co skutkuje naruszeniami zgodności na dużą skalę.

Im bardziej zaawansowany staje się system, tym poważniejsze są konsekwencje słabego poziomu bezpieczeństwa.

Aby Agentic RAG mógł działać w środowiskach korporacyjnych, kontrola dostępu i bezpieczeństwo muszą być wbudowane już w pierwszej warstwie, a nie dodawane później. Oznacza to wyszukiwanie uwzględniające tożsamość użytkownika, analizę ograniczoną uprawnieniami, kontrolowane wykonywanie wieloetapowych procesów oraz pełną audytowalność każdej operacji.

Wiele organizacji uważa, że potrzebuje lepszych modeli, lepszych promptów lub bardziej zaawansowanego wyszukiwania.

W rzeczywistości potrzebują:

👉 Lepszej kontroli

Agentic RAG to kolejny etap rozwoju AI w przedsiębiorstwach. Nie tylko wyszukuje informacje — planuje, analizuje i realizuje zadania w obrębie dokumentów oraz systemów. Jednak wraz z tym wzrostem możliwości rośnie także poziom ryzyka.

Jeśli kontrola dostępu nie jest egzekwowana od samego początku, Agentic RAG nie tylko zawodzi — staje się zagrożeniem.

Nowe ryzyko: gdy AI zaczyna działać

Tradycyjny RAG już wprowadza ryzyko, gdy pobiera nieautoryzowane dane. Jednak Agentic RAG przenosi je na zupełnie nowy poziom.

Nie działa w jednym kroku. Obejmuje:

- Łączenie wielu działań w jeden ciąg

- Łączenie danych z różnych źródeł

- Realizację procesów na podstawie tych danych

To zasadniczo zmienia charakter ryzyka.

Pytanie nie brzmi już:

👉 „Co AI może zobaczyć?”

Zamiast tego pojawia się pytanie:

👉 „Co AI może zrobić — i z jakimi danymi?”

Ponieważ gdy AI zaczyna działać, a nie tylko odpowiadać, skutki pojedynczego błędu są wzmacniane w całym procesie. Bez ścisłej kontroli dostępu Agentic RAG może:

- Agregować wrażliwe dane między działami, które nigdy nie powinny być łączone

- Realizować procesy z wykorzystaniem danych objętych ograniczeniami lub poufnych

- Generować wyniki naruszające polityki zgodności i ładu korporacyjnego

- Potęgować wycieki danych poprzez wieloetapowe łańcuchy wnioskowania

Ryzyko rośnie wraz z poziomem inteligencji systemu.

Im bardziej zaawansowany staje się system, tym większy jest potencjalny wpływ niekontrolowanego działania.

Dlaczego większość architektur Agentic RAG zawodzi

Wiele współczesnych systemów przekształca się w „Agentic RAG” poprzez proste dodanie warstw orkiestracji do istniejących pipeline’ów RAG. Na pierwszy rzut oka wygląda to na postęp. W praktyce jednak często oznacza to dodanie autonomii do już wadliwej podstawy.

Typowy schemat wygląda następująco:

- Szerokie pobieranie danych ze wszystkich dostępnych źródeł

- Pozwalanie agentom na analizę uzyskanych wyników

- Wykonywanie zadań na podstawie tej analizy

🔴 Kluczowy problem:

- Wyszukiwanie nie uwzględnia kontroli dostępu

- Agenci nie są ograniczeni uprawnieniami użytkownika

- Wykonywanie działań nie jest regulowane zasadami organizacji

Nawet przy wykorzystaniu zaawansowanych technologii, takich jak Apache Solr do wyszukiwania czy Qdrant do analizy semantycznej, podstawowy problem pozostaje nierozwiązany.

System nadal może:

- Pobierać nieautoryzowane lub wrażliwe treści

- Mieszać konteksty między działami i poziomami dostępu

- Działać na danych, do których użytkownik nie powinien mieć dostępu ani których nie powinien wykorzystywać

A gdy dzieje się to w ramach wieloetapowych procesów agentowych, konsekwencje szybko się kumulują.

Kluczowa wada

Logika agentowa bez kontroli dostępu staje się niekontrolowaną automatyzacją.

To, co zaczyna się jako inteligentny system, szybko przekształca się w:

- Ryzyko niezgodności z regulacjami

- Niewydolność w zakresie zarządzania danymi

- Utratę zaufania do AI

Ponieważ w środowiskach korporacyjnych nie wystarczy, aby AI było inteligentne — musi być również kontrolowane.

elDoc egzekwuje kontrolę dostępu przed każdym działaniem AI

W elDoc kontrola dostępu nie jest dodatkową warstwą, lecz punktem wyjścia dla całego pipeline’u Agentic RAG. Każde żądanie rozpoczyna się od weryfikacji tożsamości i walidacji uprawnień, co zapewnia, że system jasno rozumie, kim jest użytkownik i do jakich danych ma dostęp, zanim rozpocznie się jakiekolwiek przetwarzanie.

Oznacza to, że wyszukiwanie jest nie tylko inteligentne — jest ściśle uzależnione od uprawnień. Niezależnie od tego, czy system przeszukuje repozytoria dokumentów, realizuje wyszukiwanie pełnotekstowe z wykorzystaniem Apache Solr, czy wykonuje wyszukiwanie semantyczne przy użyciu Qdrant, wszystkie wyniki są wstępnie filtrowane na podstawie praw dostępu. Nieautoryzowane dane nigdy nie są pobierane, przetwarzane ani ujawniane AI.

Dzięki wbudowaniu kontroli dostępu bezpośrednio w każdą warstwę architektury elDoc zapewnia:

- Zerową ekspozycję danych objętych ograniczeniami

- W pełni zgodne z regulacjami wyszukiwanie we wszystkich źródłach

- Bezpieczną podstawę dla wszystkich operacji opartych na AI

Eliminuje to podstawową przyczynę niepowodzeń większości systemów Agentic RAG — kontrola dostępu jest egzekwowana, zanim zostanie zastosowana inteligencja.

elDoc kontroluje każdy etap działania Agentic RAG

W elDoc bezpieczeństwo nie kończy się na etapie wyszukiwania — obejmuje cały cykl życia Agentic RAG. Agenci AI są zdolni do planowania, analizowania i realizowania wieloetapowych procesów, ale działają ściśle w granicach wyznaczonych przez uprawnienia użytkownika.

Każdy etap procesu realizowanego przez agenta jest stale kontrolowany:

- Dane wykorzystywane na każdym etapie są weryfikowane pod kątem polityk dostępu

- Wyniki pośrednie nie mogą wprowadzać nieautoryzowanych informacji

- Działania nie mogą być realizowane z wykorzystaniem danych objętych ograniczeniami lub wykraczających poza przydzielone zakresy dostępu

Zapobiega to zjawisku „dryfu uprawnień”, w którym wrażliwe dane mogłyby przenikać poprzez połączone etapy wnioskowania.

Jednocześnie elDoc zapewnia pełną przejrzystość i kontrolę:

- Każde działanie AI jest rejestrowane

- Każde źródło danych jest możliwe do prześledzenia

- Każdy wynik jest audytowalny i możliwy do wyjaśnienia

W rezultacie powstaje system Agentic RAG, w którym AI jest nie tylko zaawansowane, lecz także w pełni zarządzane, zgodne z regulacjami i godne zaufania. W elDoc agenci nie tylko działają — działają w jasno określonych i egzekwowalnych ramach organizacyjnych.

Jak elDoc zapewnia bezpieczeństwo od pierwszego dnia dla Agentic RAG

Bezpieczeństwo w elDoc nie jest konfigurowane po wdrożeniu, lecz stanowi integralną część platformy od pierwszej interakcji. Każda warstwa — od uwierzytelniania użytkownika po realizację działań AI — została zaprojektowana tak, aby dane pozostawały chronione, kontrolowane i w pełni zarządzane przez cały czas.

Tożsamość, uwierzytelnianie i autoryzacja od pierwszego dostępu

Od pierwszego dnia elDoc egzekwuje rygorystyczne mechanizmy weryfikacji tożsamości i kontroli dostępu:

- Uwierzytelnianie wieloskładnikowe (MFA) oraz jednorazowe kody (OTP) zapewniają bezpieczne uwierzytelnianie użytkowników

- Kontrola dostępu oparta na rolach (RBAC) jest stosowana z wysoką szczegółowością — aż do poziomu pojedynczych dokumentów, a nawet konkretnych plików

- Hierarchiczne struktury uprawnień umożliwiają definiowanie dostępu w obrębie działów, jednostek biznesowych i ról

Co istotne, elDoc został zaprojektowany z myślą o rzeczywistej dynamice organizacji:

- Gdy użytkownik zmienia rolę, uprawnienia są automatycznie aktualizowane

- Gdy zmienia się struktura organizacyjna, polityki dostępu dostosowują się natychmiast

- Gdy użytkownicy odchodzą lub zmieniają stanowisko, dostęp jest natychmiast cofany lub aktualizowany

👉 Zapewnia to brak luk, brak opóźnień oraz eliminuje ryzyko, że nieaktualne uprawnienia doprowadzą do ujawnienia danych.

Ciągła kontrola, monitorowanie i audytowalność

Bezpieczeństwo nie kończy się na kontroli dostępu — elDoc zapewnia ciągłą widoczność i kontrolę nad wszystkimi działaniami w systemie:

- Kompleksowe rejestrowanie każdego działania użytkownika i AI

- Monitorowanie wzorców dostępu i zachowania systemu w czasie rzeczywistym

- Pełne ścieżki audytu na potrzeby zgodności, dochodzeń i zarządzania

Każda interakcja z danymi jest:

- Możliwa do prześledzenia

- Weryfikowalna

- Wyjaśnialna

👉 Tworzy to w pełni przejrzyste środowisko, w którym organizacje zawsze wiedzą, kto, kiedy i w jaki sposób uzyskał dostęp do danych.

Ochrona danych wbudowana w platformę

elDoc stosuje wielowarstwowe mechanizmy ochrony danych, aby zabezpieczyć wrażliwe informacje:

- Szyfrowanie danych end-to-end (w spoczynku i w tranzycie)

- Mechanizmy znakowania wodnego i ochrony dokumentów

- Ścisłe zapobieganie wyciekom danych do zewnętrznych lub publicznych usług AI

Zapewnia to, że nawet w przypadku legalnego dostępu do danych pozostają one chronione przed niewłaściwym użyciem lub nieautoryzowaną dystrybucją.

Infrastruktura klasy enterprise i odporność

Bezpieczeństwo oznacza również niezawodność i dostępność. elDoc został zaprojektowany z myślą o obsłudze krytycznych środowisk korporacyjnych:

- Architektura wysokiej dostępności zapewniająca ciągłość działania

- Gotowość do odtwarzania po awarii w celu ochrony przed zakłóceniami

- Wsparcie dla wdrożeń lokalnych (on-premise), hybrydowych lub w pełni izolowanych

👉 Umożliwia to organizacjom — szczególnie tym przetwarzającym dane wrażliwe lub regulowane — działanie w w pełni kontrolowanych i bezpiecznych środowiskach.

Agentic RAG stworzony z myślą o zaufaniu, kontroli i realnym zastosowaniu w przedsiębiorstwach

AI dla przedsiębiorstw to nie tylko inteligencja — to także zaufanie, kontrola i odpowiedzialność. Agentic RAG wprowadza nowy poziom możliwości: systemy, które nie tylko wyszukują informacje, lecz także planują, analizują i realizują działania w oparciu o dane organizacji. Jednak bez bezpieczeństwa jako fundamentu ta moc staje się ryzykiem, a nie przewagą.

To właśnie tutaj elDoc wyraźnie się wyróżnia. Bezpieczeństwo nie jest traktowane jako dodatek ani późniejszy etap. Jest wbudowane w każdą warstwę platformy od pierwszego dnia — od zarządzania tożsamością i kontrolą dostępu, przez wyszukiwanie uwzględniające uprawnienia, aż po kontrolowane działanie agentów i pełną audytowalność.

👉 To właśnie sprawia, że Agentic RAG jest nie tylko zaawansowany, lecz także w pełni gotowy do zastosowań korporacyjnych.

Skontaktuj się z nami

Odkryj Agentic RAG z elDoc. Poproś o demo lub dostęp do wersji Community

Uzyskaj odpowiedzi na swoje pytania lub umów się na prezentację, by zobaczyć nasze rozwiązanie w działaniu — po prostu napisz do nas