Чому Enterprise Agentic RAG не працює без контролю доступу і як це вирішує elDoc

Сьогодні багато постачальників і команд заявляють: «Ми створили RAG». У багатьох випадках це дійсно так, але лише на певному рівні. Більшість із цих рішень є спрощеними реалізаціями RAG: вони побудовані на невеликих наборах даних, протестовані на обмежених колекціях документів і працюють без складних структур доступу чи вимог до управління. Вони добре підходять для прототипів, внутрішніх демонстрацій або простих баз знань.

Проте корпоративні середовища принципово відрізняються.

Організації працюють не з сотнями чи тисячами документів, а з мільйонами файлів і часто терабайтами даних, розподілених між підрозділами, системами та форматами. Ще важливіше те, що корпоративні дані не є загальнодоступними. Доступ до них суворо регламентується ролями, правами та політиками, які визначають, хто і що може бачити. Фінансові команди працюють з фінансовими даними, HR керує даними співробітників, юридичні підрозділи — договорами, а керівництво оперує узагальненими аналітичними даними.

Контроль доступу — це не додаткова функція, а основа функціонування корпоративних систем.

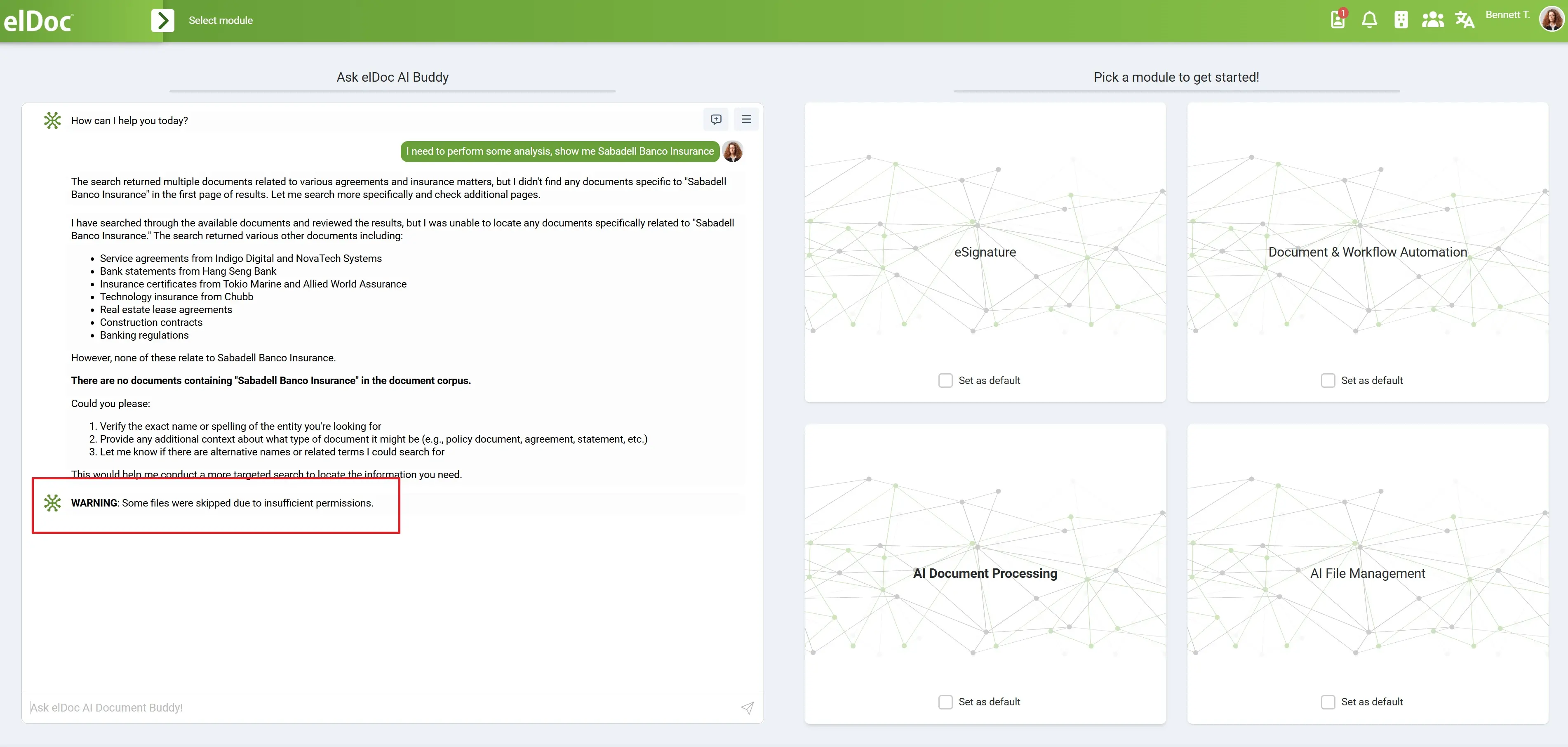

Саме тут спрощені реалізації RAG виявляють свої обмеження. Під час роботи з реальними корпоративними даними вони отримують надмірну кількість інформації, ігнорують межі доступу, змішують контексти між підрозділами та створюють серйозні ризики розкриття чутливої інформації. Навіть якщо технічно такі системи працюють, вони швидко стають такими, що не відповідають вимогам, не викликають довіри та непридатні для використання в продуктивному середовищі.

Саме тому Agentic RAG стає необхідним етапом розвитку.

Він виходить за межі простого пошуку, розуміючи наміри користувача, плануючи багатоетапні процеси, аналізуючи дані з різних джерел і автоматично виконуючи завдання. Це перетворює ШІ з пасивного асистента на активну систему, здатну досягати реальних результатів. Проте разом із цією розширеною функціональністю виникає критично важливий виклик.

Agentic RAG посилює не лише можливості, а й ризики. ШІ більше не просто знаходить інформацію — він об’єднує дані, приймає рішення та виконує дії. Без належного контролю це може призвести до розкриття даних між підрозділами, несанкціонованого об’єднання даних та виконання дій на основі інформації, доступ до якої обмежений, що спричинить масштабні порушення вимог відповідності.

Чим потужнішою стає система, тим серйознішими є наслідки недостатнього рівня безпеки.

Щоб Agentic RAG ефективно працював у корпоративному середовищі, контроль доступу та безпека мають бути закладені з самого початку, а не додані пізніше. Це означає пошук з урахуванням ідентичності користувача, аналіз із урахуванням прав доступу, контрольоване виконання багатокрокових процесів і повну можливість аудиту кожної дії.

Багато організацій вважають, що їм потрібні кращі моделі, кращі запити або більш ефективний пошук.

Насправді ж їм потрібний:

👉 Кращий контроль

Agentic RAG — це наступний етап розвитку корпоративного ШІ. Він не лише знаходить інформацію, а й планує, аналізує та виконує завдання в межах різних документів і систем. Проте разом із цим зростає і рівень ризиків.

Якщо контроль доступу не забезпечено із самого початку, Agentic RAG не просто не працює належним чином — він стає небезпечним.

Новий рівень ризику: коли ШІ починає діяти

Традиційний RAG уже створює ризики, коли отримує несанкціоновані дані. Проте Agentic RAG виводить ці ризики на принципово новий рівень.

Він не працює в межах одного кроку. Він:

- поєднує кілька дій у єдиний ланцюг

- об’єднує дані з різних джерел

- виконує процеси на основі цих даних

Це кардинально змінює саму природу ризику.

Питання вже не в тому:

👉 «Що може бачити ШІ?»

Натомість постає інше питання:

👉 «Що ШІ дозволено робити і з якими даними?»

Оскільки коли ШІ починає діяти, а не лише відповідати, наслідки навіть однієї помилки масштабуються на весь процес. Без суворого контролю доступу Agentic RAG може:

- об’єднувати чутливі дані між підрозділами, які не повинні поєднуватися

- виконувати процеси на основі обмеженої або конфіденційної інформації

- формувати результати, що порушують вимоги відповідності та політики управління

- посилювати витік даних через багатокрокові ланцюги аналізу

Рівень ризику зростає разом із можливостями системи.

Чим потужнішою стає система, тим більшими є потенційні наслідки неконтрольованої поведінки.

Чому більшість архітектур Agentic RAG не працюють належним чином

Сьогодні багато систем перетворюються на «Agentic RAG» шляхом простого додавання оркестраційних шарів поверх існуючих RAG-пайплайнів. На перший погляд це виглядає як прогрес. Насправді ж це часто означає додавання автономності до вже недосконалої основи.

Типовий сценарій виглядає так:

- Виконується широкий пошук по всіх доступних даних

- Агентам надається можливість аналізувати отримані результати

- Виконуються завдання на основі цього аналізу

🔴 Ключова проблема:

- Пошук не враховує права доступу

- Агенти не обмежені правами користувача

- Виконання не регулюється корпоративними правилами

Навіть із використанням потужних технологій, таких як Apache Solr для пошуку або Qdrant для семантичного аналізу, базова проблема залишається невирішеною.

Система все ще може:

- отримувати несанкціонований або чутливий контент

- змішувати контексти між підрозділами та рівнями доступу

- виконувати дії на основі даних, які користувач не повинен бачити чи використовувати

І коли це відбувається в межах багатоетапних робочих процесів агентів, наслідки швидко накопичуються.

Основна помилка

Логіка агентів без контролю доступу перетворюється на неконтрольовану автоматизацію.

Те, що починалося як інтелектуальна система, швидко перетворюється на:

- ризик порушення вимог відповідності

- збій у системі управління даними

- втрату довіри до ШІ

Оскільки в корпоративному середовищі недостатньо, щоб ШІ був просто розумним, він має бути контрольованим.

elDoc забезпечує контроль доступу до будь-якої дії ШІ

У elDoc контроль доступу — це не додатковий рівень, а відправна точка всього пайплайна Agentic RAG. Кожен запит починається з перевірки ідентичності та прав доступу, що гарантує чітке розуміння системою, хто є користувач і до яких даних він має доступ, ще до початку будь-якої обробки.

Це означає, що пошук є не лише інтелектуальним, а й суворо узгодженим із правами доступу. Незалежно від того, чи система звертається до сховища документів, виконує повнотекстовий пошук через Apache Solr або здійснює семантичний пошук за допомогою Qdrant, усі результати попередньо фільтруються відповідно до прав доступу. Несанкціоновані дані ніколи не отримуються, не обробляються і не надаються ШІ.

Завдяки інтеграції контролю доступу в кожен рівень архітектури elDoc забезпечує:

- повну відсутність доступу до обмежених даних

- повністю відповідний вимогам пошук у всіх джерелах

- надійну основу для всіх процесів, керованих ШІ

Це усуває першопричину збоїв у більшості систем Agentic RAG, оскільки контроль доступу застосовується ще до використання інтелектуальних можливостей.

elDoc контролює кожен етап виконання операцій агентами

У elDoc безпека не обмежується етапом пошуку, а охоплює весь життєвий цикл Agentic RAG. AI-агенти здатні планувати, аналізувати та виконувати багатокрокові процеси, проте діють виключно в межах прав доступу користувача.

Кожен етап роботи агента постійно контролюється:

- Дані, що використовуються на кожному етапі, перевіряються відповідно до політик доступу

- Проміжні результати не можуть містити несанкціоновану інформацію

- Дії не можуть виконуватися з використанням обмежених або міжрівневих даних

Це запобігає «розмиванню прав доступу», коли чутливі дані могли б витікати через послідовні етапи аналізу.

Водночас elDoc забезпечує повну прозорість і контроль:

- Кожна дія ШІ фіксується

- Кожне джерело даних можна відстежити

- Кожен результат підлягає аудиту та може бути пояснений

У результаті формується система Agentic RAG, у якій ШІ є не лише потужним, а й повністю контрольованим, відповідним вимогам і надійним. У elDoc агенти не просто виконують дії, а діють у чітко визначених і контрольованих межах корпоративного середовища.

Як elDoc гарантує безпеку Agentic RAG з першого дня

Безпека в elDoc не налаштовується після впровадження, вона вбудована в платформу з моменту першої взаємодії. Кожен рівень, від автентифікації користувача до виконання операцій ШІ, спроєктований так, щоб дані завжди залишалися захищеними, контрольованими та повністю керованими.

Ідентифікація, автентифікація та авторизація з першого доступу

З першого дня elDoc застосовує суворі механізми перевірки ідентичності та контролю доступу:

- Багатофакторна автентифікація (MFA) та одноразові паролі (OTP) забезпечують безпечну автентифікацію користувачів

- Рольова модель контролю доступу (RBAC) застосовується з високою деталізацією, аж до рівня окремих документів і навіть конкретних файлів

- Ієрархічні структури доступу дозволяють організаціям визначати права доступу між підрозділами, бізнес-одиницями та ролями

Важливо, що elDoc розроблено з урахуванням реальної динаміки корпоративного середовища:

- При зміні ролі користувача права доступу автоматично оновлюються

- При зміні організаційної структури політики доступу миттєво адаптуються

- Коли користувачі залишають компанію або змінюють позицію, доступ негайно відкликається або оновлюється

👉 Це гарантує відсутність прогалин, затримок і ризиків, пов’язаних із застарілими правами доступу та можливим розкриттям даних.

Безперервний контроль, моніторинг і аудит

Безпека не обмежується доступом, elDoc забезпечує постійну прозорість і контроль над усією активністю системи:

- Комплексне ведення журналів кожної дії користувачів і ШІ

- Моніторинг патернів доступу та поведінки системи в реальному часі

- Повні журнали аудиту для забезпечення відповідності вимогам, розслідувань і управління

Кожна взаємодія з даними є:

- відстежуваною

- перевірюваною

- пояснюваною

👉 Це створює повністю прозоре середовище, у якому організації завжди знають, хто, до яких даних, коли і яким чином отримував доступ.

Захист даних, вбудований у платформу

elDoc застосовує багаторівневий захист даних для забезпечення безпеки чутливої інформації:

- Наскрізне шифрування даних (у стані зберігання та під час передачі)

- Водяні знаки та механізми захисту документів

- Суворе запобігання витоку даних у зовнішні або публічні AI-сервіси

Це гарантує, що навіть за легітимного доступу дані залишаються захищеними від зловживання або несанкціонованого поширення.

Інфраструктура корпоративного рівня та відмовостійкість

Безпека також означає надійність і доступність. elDoc створено для підтримки критично важливих корпоративних середовищ:

- Архітектура високої доступності для безперервної роботи

- Готовність до відновлення після збоїв для захисту від відмов

- Підтримка on-premise, гібридних або повністю ізольованих середовищ

👉 Це дозволяє організаціям, особливо тим, що працюють із чутливими або регульованими даними, функціонувати в повністю контрольованих і безпечних середовищах.

Agentic RAG, створений для довіри, контролю та реального корпоративного використання

Корпоративний ШІ — це не лише про інтелект, а й про довіру, контроль і відповідальність. Agentic RAG відкриває новий рівень можливостей: системи, які не просто знаходять інформацію, а планують, аналізують і виконують завдання на основі корпоративних даних. Проте без вбудованої безпеки ця потужність перетворюється з переваги на ризик.

Саме в цьому elDoc вирізняється серед інших рішень. Безпека не розглядається як додаткова функція чи пізній етап впровадження. Вона інтегрована в кожен рівень платформи із самого початку: від управління ідентифікацією та доступом до пошуку з урахуванням прав доступу, контрольованого виконання агентів і повної можливості аудиту.

👉 Саме це робить Agentic RAG не лише потужним, а й по-справжньому готовим до використання в корпоративному середовищі.

Зв’яжіться з нами

Спробуйте можливості Agentic RAG в elDoc. Замовте демо або отримайте доступ до Community-версії

Отримайте відповіді на свої запитання або заплануйте демо, щоб побачити рішення в дії – просто залиште нам повідомлення